- 元宇宙:本站分享元宇宙相關(guān)資訊,資訊僅代表作者觀點與平臺立場無關(guān),僅供參考.

2025年6月26日,穩(wěn)定幣協(xié)議Resupply在Ethereum主網(wǎng)部署的合約遭受攻擊,損失了約$10M的資產(chǎn)。由于相關(guān)合約的價格預(yù)言機(priceoracle)的實現(xiàn)方式存在問題,導(dǎo)致對于新創(chuàng)建的低流動性Market,攻擊者可以通過donationattack操縱借出資產(chǎn)(Resupply發(fā)行的穩(wěn)定幣reUSD)的相對價格(即借出資產(chǎn)和抵押資產(chǎn)的兌換比例,exchangerate)使其為0,從而繞過資產(chǎn)健康度檢查,借出大量reUSD獲利。

BlockSec在全網(wǎng)最先公開預(yù)警后提供了初步分析[2,3],Resupply在之后也發(fā)布了官方公告[4],但對很多技術(shù)細節(jié)并未作詳細闡述,本文將提供更為詳盡的分析;另一方面,攻擊發(fā)生后項目方及其相關(guān)方之間也發(fā)生了激烈的社區(qū)爭議[5],本文將深入分析并探討該協(xié)議背后復(fù)雜的生態(tài)關(guān)聯(lián),供讀者參考。背景 1.1 關(guān)于Resupply協(xié)議

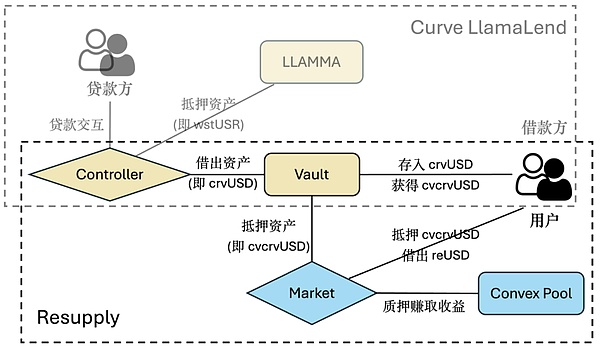

Resupply是一個去中心化的穩(wěn)定幣協(xié)議[1],屬于Curve生態(tài)。Resupply所發(fā)行的穩(wěn)定幣叫做reUSD,這是一種由抵押債務(wù)頭寸(CDP)支持的去中心化穩(wěn)定幣,由在外部平臺的借貸市場賺取利息的其它穩(wěn)定幣---包括crvUSD和frxUSD---支持,用戶可通過提供crvUSD和frxUSD借出reUSD,實現(xiàn)穩(wěn)定幣資產(chǎn)再融資。

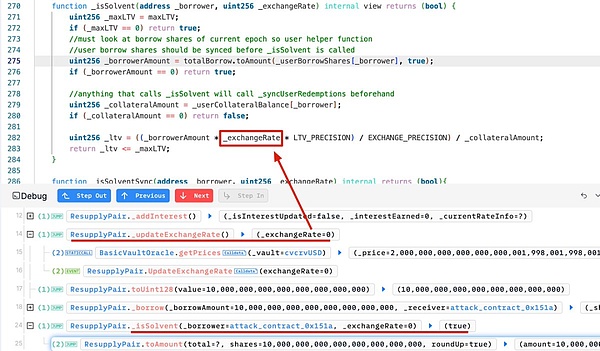

和一般的借貸協(xié)議類似,ResupplyMarket 也會對用戶的頭寸做資產(chǎn)健康度檢查(通過modifierisSolvent)。

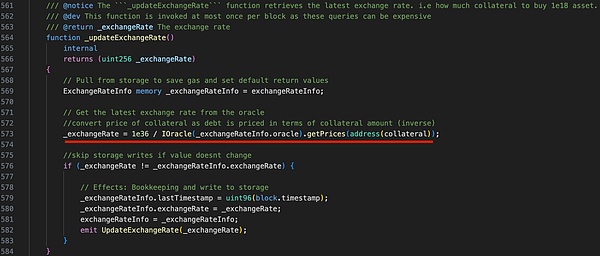

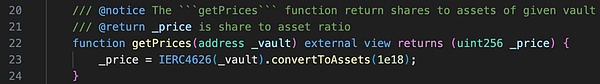

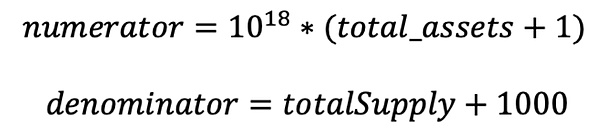

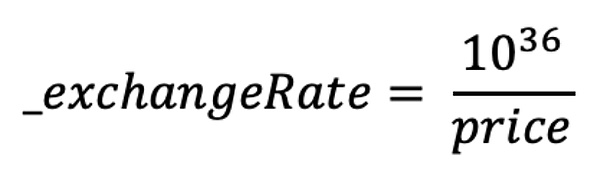

根據(jù)以上代碼,可以得到exchangerate的計算公式如下:

其中:

最終,代入變量后得到price的計算公式如下:

為什么此時的_exchangeRate為0呢?因為攻擊者通過之前的步驟,操縱合約達到了如下狀態(tài):

由于此時price>1e36,導(dǎo)致_exchangeRate=0。

6.將借出的reUSD兌換獲利。經(jīng)驗教訓(xùn)

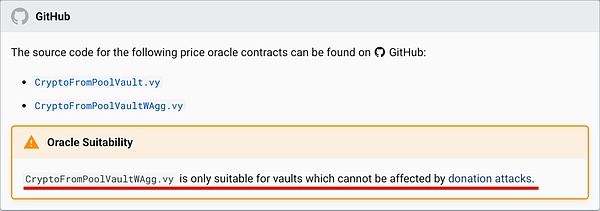

Resupply此次被攻擊的Market中priceoracle實現(xiàn)類似Curve提供的模版合約[11]:

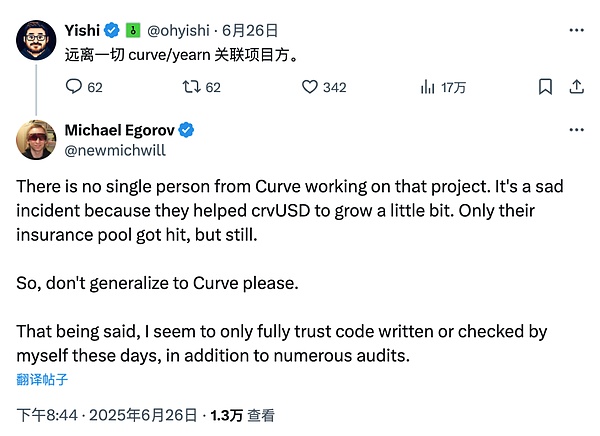

遺憾的是,Resupply協(xié)議在實現(xiàn)時似乎并未考慮這一適用性警告。關(guān)聯(lián)關(guān)系和社區(qū)爭議4.1 Curve生態(tài)五大項目的復(fù)雜關(guān)系網(wǎng)

要理解Resupply事件的深層影響,我們首先來看看Curve生態(tài)系統(tǒng)中五個核心協(xié)議之間的復(fù)雜關(guān)系:

上述相互關(guān)聯(lián)的項目共同構(gòu)成了一個高度耦合的生態(tài)系統(tǒng)---在這樣的系統(tǒng)中,任何環(huán)節(jié)出現(xiàn)問題都可能引發(fā)連鎖反應(yīng)。因此,Resupply攻擊事件引發(fā)社區(qū)對協(xié)議關(guān)聯(lián)性與安全性的廣泛討論[5],也就不足為奇了。更多思考5.1 時間線

2025年5月17日,Resupply官方地址0x1f84通過Curve的OneWayLendingFactory部署了一個新的LlamaLendMarket[6],其中:

該Market將crvUSD作為借貸資產(chǎn),并以wstUSR作為抵押Tokens。

ERC-4626Vault合約為0x0114,對應(yīng)的Controller為0x8970。

2025年5月31日,一個新的提案wstUSR-longLlamaLendMarket[7]在Resupply的治理頁面上線,該提案旨在允許用戶通過該LlamaLendMarket鑄造reUSD。

2025年6月11日,該提案在鏈上發(fā)布[8]。

2025年6月26日00:18:47(UTC),該提案獲得通過,Resupply官方地址0x0417在鏈上部署了[9]一個新的ResupplyPair(即ResupplycrvUSD/wstUSRMarket)0x6e90,該Market:

綁定了Vault0x0114和Controller0x8970。

以Vault的抵押債務(wù)頭寸(即cvcrvUSD,其標(biāo)的資產(chǎn)為crvUSD)作為抵押品。

2025年6月26日01:53:59(UTC),即在Market0x6e90部署上鏈約1.5小時之后,攻擊者成功實施攻擊[4];與此同時BlockSec檢測到攻擊并嘗試聯(lián)系項目方。

2025年6月26日02:26(UTC),項目方未果并確認無法造成更多損失后,BlockSec發(fā)布公開預(yù)警[2]。

2025年6月26日02:53:23(UTC),項目方暫停協(xié)議[4]。

這不是事后的馬后炮,而是攻擊發(fā)生的那一刻就響起的警鐘。

通過在內(nèi)存池階段監(jiān)控交易,Phalcon能夠在攻擊交易進入內(nèi)存池的瞬間就識別異常模式。系統(tǒng)基于AI驅(qū)動的智能分析引擎,整合了200多個典型攻擊特征,在過去半年中保持了小于0.0001%的超低誤報率,實現(xiàn)了真正意義上的精準(zhǔn)威脅檢測。

當(dāng)威脅被識別后,Phalcon的自動化攻擊阻斷機制會立即啟動。系統(tǒng)利用獨家開發(fā)的Gas競價策略,確保防護交易能夠搶跑攻擊交易,同時自動觸發(fā)協(xié)議的緊急暫停功能。整個響應(yīng)過程支持EOA、多簽錢包等多種權(quán)限控制模式,為不同類型的協(xié)議提供靈活的安全解決方案。

如果Resupply在Market部署時就集成了Phalcon系統(tǒng),攻擊本可完全避免:

在Market0x6e90部署完成后的1.5小時內(nèi),Phalcon系統(tǒng)會自動檢測到新Market的部署,智能分析其配置參數(shù),識別出潛在的donationattack風(fēng)險。系統(tǒng)會立即向項目方發(fā)送風(fēng)險預(yù)警,建議增加初始流動性保護或調(diào)整相關(guān)參數(shù)。更關(guān)鍵的是,當(dāng)攻擊交易在01:53:59UTC進入內(nèi)存池時,Phalcon的AI算法會立即識別出典型的donationattack模式,自動觸發(fā)緊急暫停交易,通過Gas競價確保防護交易優(yōu)先執(zhí)行,從而完全避免1000萬美元的損失。

Resupply千萬美元在內(nèi)等無數(shù)攻擊事件告訴我們,在DeFi的世界里,安全不是可選項,而是生存的必需品。不要等到下一次攻擊才后悔。

免責(zé)聲明:Resupply協(xié)議攻擊事件的深度分析和思考文章轉(zhuǎn)發(fā)自互聯(lián)網(wǎng),版權(quán)歸其所有。

文章內(nèi)容不代表本站立場和任何投資暗示。加密貨幣市場極其波動,風(fēng)險很高,可能不適合所有投資者。在投資加密貨幣之前,請確保自己充分了解市場和投資的風(fēng)險,并考慮自己的財務(wù)狀況和風(fēng)險承受能力。此外,請遵循您所在國家的法律法規(guī),以及遵守交易所和錢包提供商的規(guī)定。對于任何因使用加密貨幣所造成的投資損失或其他損失,本站不承擔(dān)任何責(zé)任。

Copyright © 2021.Company 元宇宙YITB.COM All rights reserved.元宇宙YITB.COM